La menace persistante des malwares et virus en 2024 : Un aperçu complet

Qu’est-ce qu’un malware et un virus ?

Les termes « malware » et « virus » sont souvent utilisés de manière interchangeable, mais ils désignent des types spécifiques de logiciels malveillants. Un malware (contraction de « malicious software ») est un terme générique qui englobe tous les logiciels créés dans le but de causer des dommages, voler des informations, ou perturber le fonctionnement normal d’un système informatique. Les virus sont un sous-ensemble de malwares, caractérisés par leur capacité à se répliquer en infectant d’autres fichiers exécutables.

Évolution des malwares et virus en 2024

1. Malwares polymorphes

Les malwares polymorphes sont capables de modifier leur code à chaque infection, ce qui rend leur détection par les antivirus traditionnels beaucoup plus difficile. En 2024, ces malwares utilisent des techniques de chiffrement avancées pour masquer leur présence.

2. Ransomwares

Les ransomwares, qui chiffrent les données d’un utilisateur ou d’une entreprise et exigent une rançon pour leur déchiffrement, restent une menace majeure. Les cybercriminels exploitent de plus en plus les cryptomonnaies pour recevoir les paiements, rendant le traçage des transactions plus compliqué.

3. Spywares et adwares

Les spywares collectent des informations sur les utilisateurs sans leur consentement, tandis que les adwares affichent des publicités indésirables. En 2024, ces types de malwares sont devenus plus sophistiqués, capables de se dissimuler dans des applications légitimes et d’exfiltrer des données sensibles.

4. Botnets

Les botnets sont des réseaux de dispositifs infectés par des malwares, contrôlés par un attaquant à distance. Ces réseaux sont utilisés pour lancer des attaques DDoS (Distributed Denial of Service), envoyer des spams, ou diffuser d’autres malwares. En 2024, les botnets utilisent des techniques d’auto-réparation et de propagation rapide pour maintenir leur efficacité.

Techniques d’infection et de propagation, Les cybercriminels utilisent une variété de méthodes pour infecter des systèmes avec des malwares et des virus :

1. Ingénierie sociale

L’ingénierie sociale reste l’une des techniques les plus efficaces pour diffuser des malwares. Les attaquants manipulent les utilisateurs pour qu’ils divulguent des informations sensibles ou téléchargent des fichiers infectés. Les campagnes de phishing, qui imitent des communications légitimes, sont particulièrement courantes.

2. Exploitation des vulnérabilités

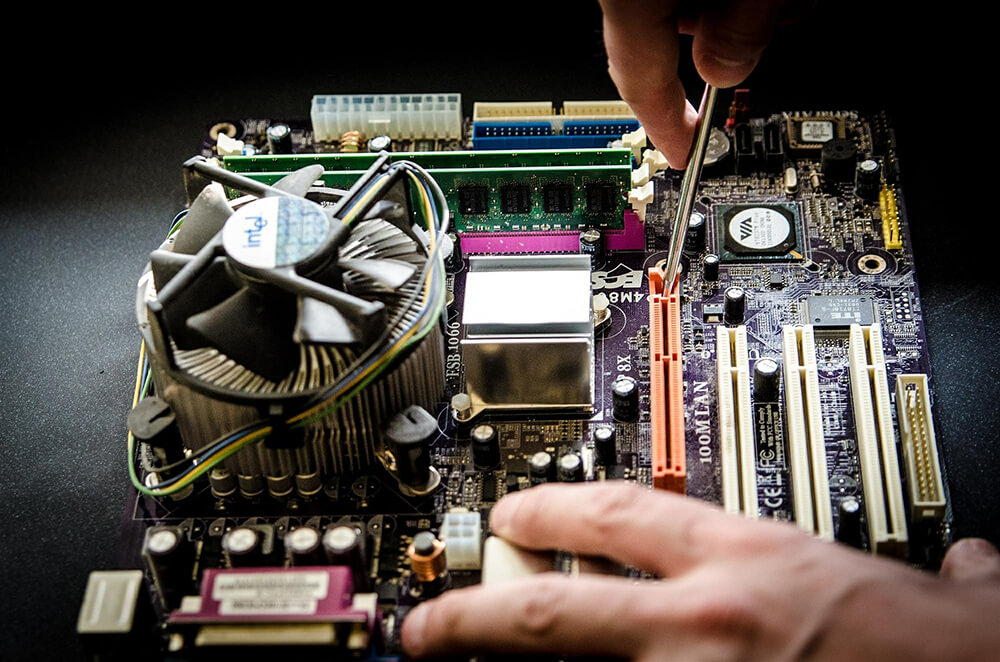

Les malwares exploitent souvent des vulnérabilités dans les logiciels ou les systèmes d’exploitation. Les mises à jour de sécurité et les correctifs sont essentiels pour se protéger contre ces attaques, mais de nombreux systèmes restent vulnérables en raison de mises à jour retardées ou manquées.

3. Téléchargements furtifs

Les téléchargements furtifs se produisent lorsqu’un utilisateur visite un site web compromis et que des malwares sont téléchargés et installés sans son consentement. Les cybercriminels utilisent des scripts malveillants pour exploiter les failles des navigateurs web.

4. Applications mobiles infectées

Avec l’augmentation de l’utilisation des smartphones, les applications mobiles sont devenues une cible de choix pour les cybercriminels. En 2024, de nombreuses applications malveillantes se font passer pour des applications légitimes sur les boutiques d’applications, ce qui rend leur détection plus difficile pour les utilisateurs non avertis.

Impacts des malwares et virus

Les conséquences des infections par malwares et virus peuvent être dévastatrices :

1. Pertes financières

Les coûts associés aux attaques de malwares peuvent être énormes, incluant les rançons payées, les pertes de revenus dues à l’interruption des services, et les dépenses en réparations et améliorations de la sécurité.

2. Vol de données

Les malwares peuvent exfiltrer des données sensibles telles que des informations personnelles, financières, et des secrets d’entreprise. Cela peut entraîner des violations de la vie privée, des fraudes, et des pertes de propriété intellectuelle.

3. Dommages à la réputation

Les entreprises victimes d’attaques de malwares peuvent subir des dommages irréparables à leur réputation, perdant la confiance de leurs clients et partenaires.

4. Perturbation des opérations

Les malwares peuvent paralyser des systèmes critiques, entraînant des interruptions de service significatives qui affectent les opérations quotidiennes.

Stratégies de défense et de protection

En 2024, la lutte contre les malwares et les virus nécessite une approche multi-couches, combinant technologie, formation et procédures de sécurité.

1. Solutions de sécurité avancées

Les antivirus traditionnels ne suffisent plus. Les solutions de sécurité avancées intègrent l’apprentissage automatique et l’intelligence artificielle pour détecter et répondre aux menaces en temps réel. Les systèmes de détection et de réponse aux incidents (EDR) sont essentiels pour identifier et neutraliser les menaces avant qu’elles ne causent des dommages.

2. Mises à jour régulières

La mise à jour régulière des systèmes d’exploitation, des logiciels et des firmwares est cruciale pour se protéger contre les vulnérabilités exploitées par les malwares.

3. Formation et sensibilisation

La formation des utilisateurs est essentielle pour reconnaître et éviter les tentatives de phishing et autres techniques d’ingénierie sociale. Les entreprises doivent organiser des sessions de formation régulières pour maintenir un haut niveau de vigilance parmi leurs employés.

4. Sauvegardes régulières

Les sauvegardes régulières et sécurisées des données sont une défense efficace contre les ransomwares. Les entreprises doivent s’assurer que leurs données critiques sont sauvegardées et peuvent être restaurées rapidement en cas d’attaque.

5. Politiques de sécurité strictes

Les entreprises doivent mettre en place des politiques de sécurité strictes, incluant le contrôle des accès, l’authentification multi-facteurs, et la surveillance continue des réseaux pour détecter toute activité suspecte.